Jährlich wird am 1. Februar der „Change Your Password Day“ ausgerufen. Ein Thementag, der bald der Vergangenheit angehören könnte. Doch warum?

Jahrelang galt die Änderung des Passwortes in Intervallen von 30, 60 oder 90 Tagen als ein Sicherheitsmechanismus, der es Hackern erschweren sollte, Zugang zu persönlichen Daten zu ermöglichen. Doch dieser Ansatz hat so seine Tücken. So appelliert der automatisierte Änderungsmechanismus an den meist nicht sehr kreativen und bequem denkenden User, sich jedes Mal ein neues schwer zu knackendes Passwort auszudenken. Dieses muss er sich merken können. Verschiedene Studien (bspw. von Splash Data) und auch Hackerlisten deuten darauf hin, dass der User meist nicht sehr kreativ ist und Passwörter oft nach bestimmten und leicht zu knackenden Schemata erstellt werden, um sich diese leicht merken zu können

IT-Sicherheitsexperten und das Bundesamt für Sicherheit in der Informationstechnik (BSI) sind sich mittlerweile einig (Siehe Streichung im IT-Grundschutz Kompendium ORP.4), dass nicht geknackte und gut erstellte Passwörter keiner Änderung bedürfen und der Zwang zur Änderung eher ein höheres Sicherheitsrisiko darstellt. Das National Cyber Security Center in Großbritannien distanzierte sich bereits 2016 von der Empfehlung des Passwort-Wechsels und das National Institute of Standards und Technologie (NIST) in den USA folgte im Jahr 2017.

Das Passwort-Desaster

Die nur sporadisch genutzte Plattform eines Mobilitätsanbieters hat mich gewarnt: noch ein Fehlversuch, oder mein Account wird zur Sicherheit gesperrt. Wer kennt das nicht – den Versuch, das eigene Passwort zu knacken? Die Digitalisierung hat in allen Bereichen unseres Lebens Einzug gehalten und ist nicht mehr wegzudenken, sei es im beruflichen oder privaten Umfeld. Viele von uns benötigen das Laptop für die tägliche Arbeit, nutzen es privat für Onlinebanking, bestellen bequem Waren aus dem Internet oder kommunizieren mit Freunden und Familie via Social Media. All diese Portale fordern Zugangsdaten um auf die hinterlegten Daten zugreifen und die Dienstleistungen in Anspruch nehmen zu können. Die Netzwerke und Plattformen verwenden ähnliche Authentifizierungsprotokolle und verlangen meist acht Zeichen inkl. einem Sonderzeichen, einer Ziffer und einem Großbuchstaben – jedoch gibt es auch Abweichungen. Manche Portale verlangen zusätzlich einen individuell gewählten Benutzernamen anstelle der E-Mail-Adresse, was zwar die Sicherheit erhöht, aber zusätzlich an das Erinnerungsvermögen des Users appelliert. Wie soll sich da einer noch auskennen!? Was also können wir selbst tun, um zum einen unsere Online-Accounts zu schützen und zum anderen nicht den Überblick über unsere Zugangsdaten zu verlieren?

Dos and Don’ts hinsichtlich Authentifizierungsdaten

- Benutzernamen: Die meisten Netzwerke und Portale verwenden als Benutzernamen ausschließlich die E-Mail-Adresse, was für den Nutzer leicht zu merken ist, jedoch im Vergleich zum individuellen Benutzernahmen an Sicherheit einbüßt, da die E-Mail Adresse offen im täglichen Gebrauch kommuniziert wird. E-Mail-Adressen können oft Aufschlüsse über die mögliche Passwortwahl geben und im Falle eines gehackten E-Mail-Accounts dem Hacker ermöglichen, die Passwörter zurückzusetzen. Deshalb gibt es einige Plattformen, die als Benutzernamen die Kundennummer oder einen individuellen Benutzernamen verlangen. Falls möglich, nutzen Sie diesen zusätzlichen Sicherheitsmechanismus und verwenden Sie nach Möglichkeit für jede Plattform bzw. jedes Netzwerk unterschiedliche Benutzernamen.

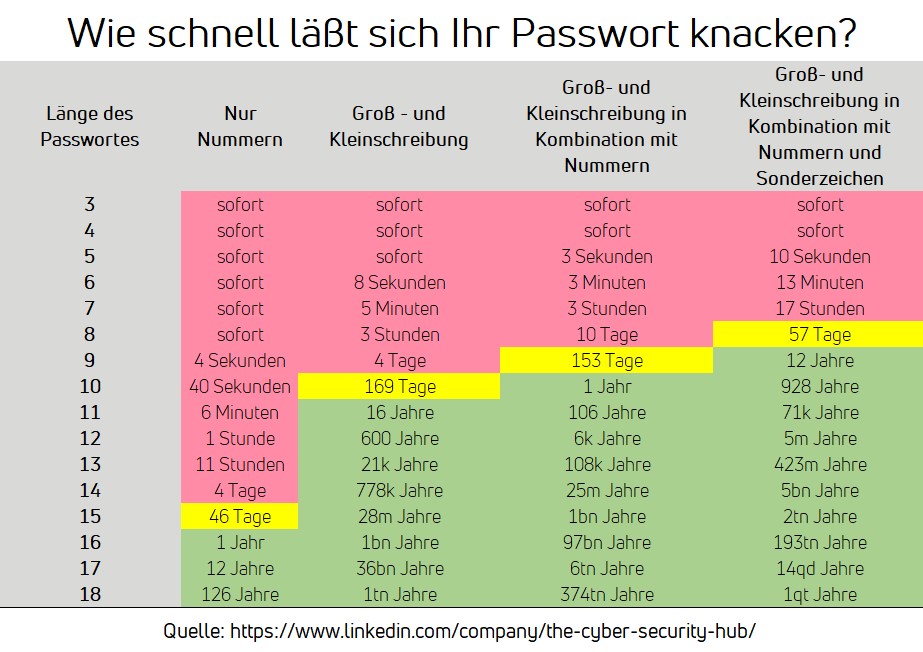

- Passwörter: Auch die Empfehlungen hinsichtlich Komplexität der Passwörter sind veraltet. Zum einen sind hochkomplexe Passwörter für den Nutzer nur schwer zu merken und zum anderen weisen die Sicherheitsexperten darauf hin, dass die Länge eines Passwortes viel entscheidender für die Passwortsicherheit ist. Also weg von den 8-stelligen Passwörtern hin zu langen und gut zu merkenden Passwörtern. Jedoch gilt: Verwenden Sie keine offensichtlichen Passwörter wie Ihren Spitznamen, Namen Ihres Haustieres oder eines für Sie wichtigen Menschen, Ortes oder Hobbies. Vermeiden sie einfache Buchstaben- und Zahlenfolgen wie „ABC…“ oder „123…“ Stellen Sie sicher, dass Ihr Passwort möglichst lang ist und kombinieren Sie Klein- und Großbuchstaben falls möglich mit Sonderzeichen und Nummern. Schaffen Sie sich Eselsbrücken mithilfe eines leicht zu merkenden Satzes wie z.B.: „Am liebsten gehe ich mit meinen 2 Hunden im Wald spazieren!“ Algimm2HiWs! und/oder nutzen sie einen Passwort-Generator. Wie schwer Ihr Passwort zu knacken ist, können Sie der Infografik in diesem Blog entnehmen.

- Passwort-Generatoren und -Manager Tools, die lange und komplexe Passwörter generieren, sind insbesondere in Kombination mit Passwort-Managern wie KeePass oder 1password empfehlenswert. Erstens fällt das lästige Ausdenken von Passwörtern weg, da das Tool diesen Schritt einfach für Sie übernimmt. Zweitens müssen Sie ihre Passwörter gar nicht kennen, wenn Sie einen Passwort-Manager nutzen. Nur das Master Passwort für den Passwort-Manager müssen Sie sich noch merken, um beim Login Zugriff auf sämtliche Authentifizierungsdaten zu erhalten. Achten sie daher besonders auf die Sicherheit dieses einen Passwortes, das besonders lang und stark sein muss.

- Zweistufige Authentifizierung: Die meisten Plattformen bieten bereits die zweistufige Authentifizierung an. Auch wenn der Anmeldevorgang dadurch etwas erschwert wird, sollten Sie die Möglichkeit nutzen, Ihren Zugang durch eine zusätzliche TAN, einen SMS-Code oder biometrische Authentifizierung mittels Gesichtserkennung oder Fingerabdruck auf dem Handy zu bestätigen. In besonders sensiblen Bereichen sind diese Verfahren mittlerweile sowieso vorgeschrieben, etwa im Online-Banking seit Inkrafttreten der europäischen Zahlungsdiensterichtlinie PSD2.

Die Entwicklungen geben Hoffnung auf ein baldiges Ende des Passwort Desasters. Der Trend geht eindeutig hin zur Zweifaktorenauthentifizierung. Die Bereitschaft zur Nutzung biometrischer Verfahren ist gestiegen und somit könnten z.B. Fingerabdrücke und Gesichtserkennung, die bereits auf den heutigen Smartphones Anwendung finden in Kombination mit einem weiteren Authentifizierungsverfahren wie z.B. einem SMS-Code bald den Passwörtern den Rang ablaufen

Weitergehende Informationen und Anregungen zur IT-Sicherheit im privaten und beruflichen Kontext finden Sie auch auf den Seiten des Bundesamtes für Sicherheit in der Informationstechnik (BSI).